Het Purdue-model in een Industriële Omgeving

Het Purdue-model, ook wel het Purdue Enterprise Reference Architecture (PERA) genoemd, is een gestandaardiseerd model dat wordt gebruikt om de automatiseringsstructuur en informatieniveaus in industriële omgevingen (zoals fabrieken en productielijnen) te structureren. Het model is vooral relevant voor ICS (ICS) en wordt vaak toegepast binnen Operational Technology (OT) om systemen hiërarchisch en veilig in te richten.

Doel van het Purdue-model

Het Purdue-model helpt organisaties om:

- Industriële processen overzichtelijk in te delen in lagen;

- De interactie tussen IT en OT te structureren;

- Beveiligingsmaatregelen beter toe te passen (zoals Netwerksegmentatie);

- Efficiëntie, betrouwbaarheid en veiligheid van productieprocessen te verbeteren.

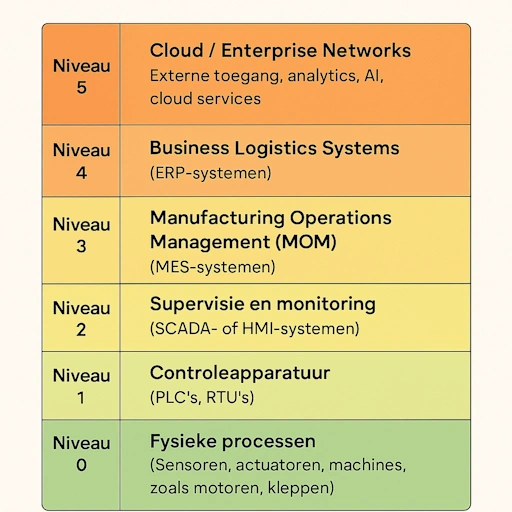

De 6 Lagen van het Purdue-model

Hier is een overzicht van de lagen, van onder naar boven:

| Laag | Omschrijving |

|---|---|

| Niveau 0 | Fysieke processen – Sensoren, actuatoren, machines (zoals motoren, kleppen). |

| Niveau 1 | Controleapparatuur – PLC’s (Programmable Logic Controllers), RTU’s. |

| Niveau 2 | Supervisie en monitoring – SCADA- of HMI-systemen die gegevens tonen en processen aansturen. |

| Niveau 3 | Manufacturing Operations Management System (MOMS) – MES - Manufacturing Execution Systems-systemen (Manufacturing Execution Systems) voor productieplanning, kwaliteitscontrole, etc. |

| Niveau 4 | Business Logistics Systems – ERP-systemen (Enterprise Resource Planning) voor financiële en bedrijfsprocessen. |

| Niveau 5 | Cloud / Enterprise Networks – Externe toegang, analytics, AI, cloud services. Niet altijd als aparte laag getoond. |

Waarom is het Belangrijk?

- Segregatie van netwerken: Het model helpt bij het scheiden van netwerken en functies, wat cruciaal is voor cybersecurity (bijvoorbeeld voorkomen dat een virus van IT naar OT springt).

- Structurering van processen: Geeft duidelijkheid over waar processen plaatsvinden en welke systemen ermee gemoeid zijn.

- Cybersecurity-frameworks zoals ISA/IEC 62443 en NIST CSF gebruiken het Purdue-model als basis om industriële netwerken te beveiligen.

Praktijkvoorbeeld

Stel: een voedingsmiddelenfabriek

- Niveau 0: Sensoren meten temperatuur in ovens.

- Niveau 1: PLC stuurt de oven op basis van temperatuurmetingen.

- Niveau 2: Operator bekijkt ovenstatus via een HMI.

- Niveau 3: MES plant het bakproces en volgt productie in real-time.

- Niveau 4: ERP beheert bestellingen, voorraad en verzending.

- Niveau 5: Cloud-analyse geeft management inzicht in trends.

Relatie met het Zone and Conduits-model

Het Purdue-model biedt een hiërarchische functionele indeling van industriële systemen, maar zegt niets over hoe de communicatie tussen systemen beveiligd moet worden. Daar komt het Zone and Conduits-model (zoals gedefinieerd in IEC 62443) in beeld.

In dit model worden systemen onderverdeeld in Zone (groepen van systemen met vergelijkbare beveiligingseisen, zoals een PLC-Zone of een ERP-Zone) en de Conduit (kanalen) die de communicatie tussen deze Zone regelen.

Door het Purdue-model te combineren met het Zone and Conduit-concept kunnen organisaties:

- Veiligheidsdomeinen creëren (bijv. een OT-Zone gescheiden van IT);

- Gerichte beveiligingsmaatregelen toepassen per Zone (Firewall, toegang, Encryptie);

- Datastromen beheersen tussen Zone via beveiligde Conduit.

🔐 Voorbeeld: Niveau 3 (MES) en Niveau 4 (ERP) bevinden zich in aparte Zone. Een Conduit met Firewall en inspectie zorgt ervoor dat alleen goedgekeurde communicatie tussen deze lagen mogelijk is.

Deze aanpak maakt het mogelijk om cyberrisico’s beter te beheren en past perfect binnen moderne industriële beveiligingsstandaarden.

Kijk ook op OTArchitect.nl